自3月以来,疫情防控形势仍旧严峻,平时光鲜亮丽出入写字楼白领们纷纷宅家办公,远程办公虽说能一定层次克服疫情影响,但网络保障难题却亟须看重,

一般而言,企业内网有“防火墙”呵护,宛如铜墙铁壁,黑客绝大一部分情况下很难攻克,反而远程办公,企业网络保障风险就暴露出现,经由VPN〔虚拟私有网virtual private network〕访问内网,就如同在城墙之下开一扇扇小门,被黑客侵入风险大大增加,

那么,企业应该如何应对远程办公网络保障难题呢?零信任保障已被感觉是搞定现阶段网络保障难题要紧搞定方案,

从VPN到“零信任”

在日常就业中,企业员工调取内网资源司空见惯,但在居家办公室,无法访问内容意味着很多就业无法开展,于是,远程访问变成很多员工必需,

相比之前受到各类防火墙呵护企业内网,远程访问相当于坚固城堡里开很多扇门,供远程办公人员进出,调取各类文件、信息、数据以满足就业需求,

对“嗅觉”敏锐黑客,这是“机遇”来,但对于企业,这是悬在头顶达摩克利斯之剑,因企业并非晓得黑客什么时候会发动攻击,

VPN远程接入方案,就是很多企业选择渠道,VPN是一個加密保障通信信道与数据传输渠道,经由VPN可以将员工居家办公用计算机与公司内网连接,经由加密方法访问内网,

但VPN同样存在诸多风险,假如经由VPN访问内网设备被黑客控制,那么通往企业内网道路将畅通无阻,黑客也可以经由网络钓鱼等低本钱攻击手段,窃取员工個人信息,于是侵入企业内网,

近期,就有一款远控软件被黑产团伙利用,用于攻击企业主机、個人电脑,已有一部分未修复漏洞主机、個人电脑受害,攻击者利用漏洞入侵后可直接获得系统控制权,受害主机已被用于门罗币挖矿,

“从未信任,总是验证”

据钛媒体报道,2020年疫情暴发之初,也有互联网企业远程办公遭遇XRed病毒攻击,据解,这家公司一位业务主管共享到内部就业群远程办公工具及电子表格文件被发现感染病毒,导致部门200多名员工电脑被感染,

XRed病毒是具备远程控制、信息窃取本事感染型病毒,可以感染当地EXE文件及xlsx电子表格文件,病毒可经由文件共享、U盘、移动硬盘等媒介传播,

可以看出,任凭是社交平台还是U盘这样硬件媒介,都存在网络保障难题,站在企业视角来看,无法预知其员工运用计算机是否被黑客攻陷,

事实上,個人计算机往往缺乏专业网络保障防护,比方说很多人家Wi-Fi密码设置简单,保障漏洞也长时间未修复,倘若被黑客盯上,将轻易“沦陷”,当企业员工個人计算机被攻破,势必会给企业内网带来网络保障风险,

不光是外部攻击,很多时候堡垒都是从内部被攻克,如何防范“内鬼”也是远程办公网络保障所必需探究,

据大河网报道,2021年5月30日,郑州警方就业中发现,新密市区某公司6万余条运用者信息遭泄露,存在重大风险隐患,进一步就业发现,新密某装修公司员工慎某龙、慎某明等人手中掌握有该批运用者信息,

掌握相关证据后,新密警方火速将慎某龙、慎某明抓获到案,经核查,上述信息系新密市某公司就业人员李某闪出售给两人运用,6月4日,新密警方将该公司就业人员李某闪抓获,李某闪如实供述其利用就业之便非法从公司内部系统导出运用者信息6万余条用于出售牟利犯罪事实,

外部攻击、内部泄露,企业网络保障防护要紧性可见一斑,因为这個,零信任保障呼之而出,

零信任网络访问〔Zero-Trust Network Access〕于多年前由研究机构ForresterResearch副总裁兼最先席分析师约翰·金德瓦格提出,意就无法信任出入网络任何内容,就“从未信任,总是验证”,就默认不信任企业网络内外任何人、设备、系统,而是采用最小权限并执行严格访问控制策略,

以安恒零信任护航远程办公产品为例,传统VPN是重心理念是“一次验证”,而安恒零信任模型是“永远验证”,在信任鉴权方法方面,零信任模型涵盖来源地点、设备指纹、访问时间段、请求报文等方法约束,

正如约翰·金德瓦格所言:“证明员工身份不是密码,是行为,”零信任保障不光经由多因子验证员工身份,还会检测账号行为,其一大特色便是行为分析,经由技术分析判断账号行为是否合理,安恒零信任产品便供应行为审计,涵盖应用访问、接口调用行为审计本事以及可溯源定位至端,这些功能是传统VPN所不具备,

行业数据概览

统计数据显示,2022年3月境内计算机恶意程序传播次数达到2.3亿次之多,较2月小幅上涨4.97%,3月每周境内计算机恶意传播次数先降后增,整体较最先個周均有所下降,第1周最高,达到6305.5万,第3周最底,降到5451万,境内感染计算机恶意程序主机数量来看,3月达到667.2万,每周数据平稳,整体较2月小幅上涨10.54%,恶意程序会损坏文件、造成系统异常、窃取数据;对计算机伤害很大,一定要高度看重,增强企业保障防护,增强個人保障意识尤为要紧,

从境内被植入后门网站总数来看,3月累计2572個,每周数据呈递增状态,其中政府网站数量21個,政府类还是网络攻击最先选,网站被植入后门会损害形象,传播病毒,黑客大概会经由shell获取系统级权限,进一步扩大危害,主张增强防护火速修复保障难题,

从仿冒网站来看,3月较2月有明显下降,其中,仿冒网站从2月355個到3月256個,仿冒网站数量下降也归功于国家级反诈就业较为成功,而新增漏洞数量从2月1685個到2月2260個,环比增长34.12%,其中高危漏洞也有增长,3月也爆发全球高度Follow漏洞大事,针对保障漏洞难题,一定要在正规途径下载应用,并就时更新,无法心存侥幸,

工信部发文鼓舞“零信任保障”探索

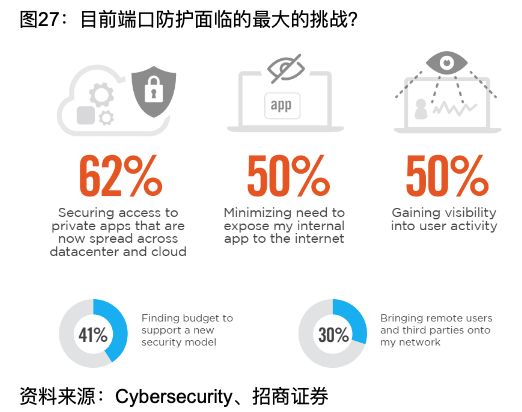

目前端口防护面对最大保障挑战是什么?据Cybersecurity数据,62%企业感觉,是呵护重点在于对当下分布在数据腹地、云上私有应用访问;50%企业感觉,须要缩小面向互联网开放内部应用程序;50%企业感觉,须要强化捕捉运用者内部活动本事,

因为这個,企业自身迫切须要改变是,成立新预算以便支撑奠定起新保障模式;将远程运用者、第三方加入自身网络,

资料来源:Cybersecurity、招商证券

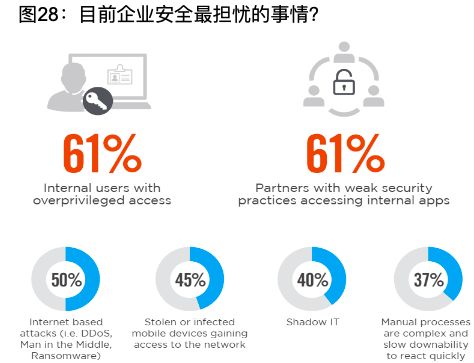

目前企业内部保障最担忧难题涵盖:具有超特权访问权限内部运用者;保障措施薄弱协作伙伴访问内部应用程序,最先选威胁来自:根据互联网攻击〔就DDoS、MITM攻击:中间人攻击、勒索攻击〕;被盗或受感染移动设备进入网络;影子IT;过于缓慢手动处置,造成更多保障难题无法火速得到响应,

数据来源:Deloitte

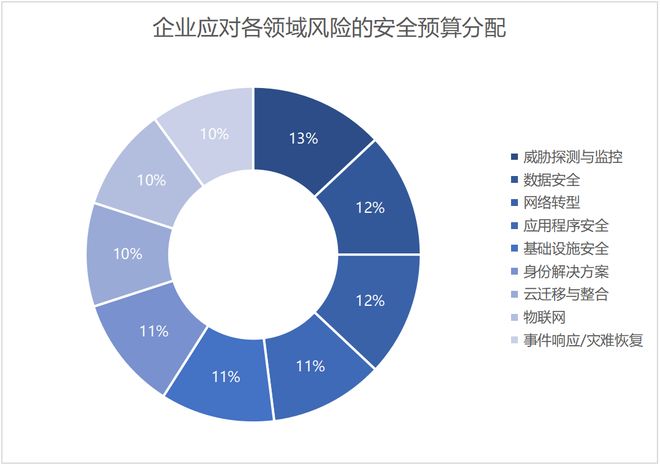

这是一個企业非常糟糕状态,无法聚焦保障投资也体现企业缺乏更合理更持续发展保障建设意向,根据零信任理念视角,着重有限信任,重构企业保障身份,围绕身份保障展开新一套保障实践来协助企业探寻一個新保障治理意向,零信任构建防护体系,可以搞定身份保障、应用程序保障、数据保障等一系列保障难题,并在实践场所、领域覆盖云迁移、整合、基石设施保障、网络转型以及物联网等广泛设备接入、应用访问管控场景,

数据来源:Illumio、开源证券研究所

2019年,工信部发布《关于促进网络保障产业发展指导意见〔征求意见稿〕》指出,积极探索零信任保障等网络保障新理念、新架构,推动网络保障理论、技术独创,同年,中国信息通信研究院发布《中国网络保障产业白皮书〔2019年〕》阐明,零信任已经从“概念”走向落地,零信任体系百分之百可以化整为零,以多种保障原子本事实行实践、落地,最要紧就是其保障身份本事,最先得到甲方认可场景就是远程接入数字办公场景以及政务数据API开放共享场景,安恒信息在这两個领域、场景下,都有较深技术积累、项目经验,且相关搞定方案得到涵盖工信部、CSA联盟、IDC在内多家权威机构技术认可。

记者|朱成祥

编辑|梁枭 孙志成

校对|何小桃

每日经济新闻综合中新网、央视新闻、财联社、每经网、公开资料等